Gruppenrichtlinien geben uns Administratoren ein Gefühl von Macht. Wir können mit ihrer Hilfe bestimmte Einstellungen für alle Computer im Netzwerk festlegen. Die Benutzer sind diesen Richtlinien machtlos ausgeliefert.

Im Grunde stimmt diese Ansicht. Administratoren sehen es aber dann meistens nicht ganz so streng. Es geht uns vielmehr darum, den Benutzern die Arbeit zu erleichtern und sie vor unerwünschten Einstellungen zu bewahren.

Sinnvolle Gruppenrichtlinien die nicht fehlen dürfen

Es gibt tausende verschiedene Gruppenrichtlinien. Es gibt kaum Windows Einstellungen, die nicht über eine Richtlinie konfiguriert werden kann.

Da stellt sich natürlich die Frage: Welche Gruppenrichtlinien brauche ich in meinem Netzwerk?

Die Antwort ist leider enttäuschend. Denn jede einzelne Gruppenrichtlinie hat ihre Daseinsberechtigung. Je nach verwendeten Rollen, Features oder Anwendungen kann die Auswahl aber eingegrenzt werden.

Ich habe mich daher in diesem Artikel auf 10 sinnvolle Gruppenrichtlinien konzentriert. Die Rechte der Benutzer sollen mit diesen Richtlinien eingeschränkt werden. Er soll aber nicht in seiner Arbeit behindert werden.

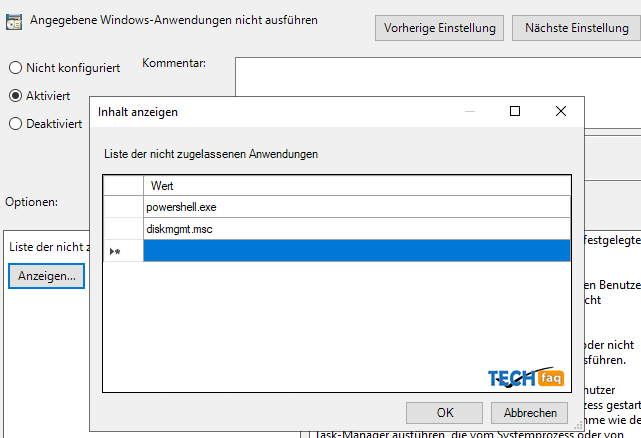

1. Windows Anwendungen sperren

Die Windows Anwender müssen nicht jede Anwendung öffnen können. Per Gruppenrichtlinie lassen sich ja bereits einige Funktionen deaktivieren, allerdings können diese auch explizit benannt werden.

Die dazugehörige Richtlinie nennt sich „Angegebene Windows-Anwendungen nicht ausführen“. Hier kann sich der (gemeine) Administrator nach Herzenslust austoben. Typische Anwendungen, welche mit dieser Richtlinie gesperrt werden können wären die Windows PowerShell oder Paint.

Es können auch Programme von Drittanbietern damit gesperrt werden. Da es sich um eine Benutzerrichtlinie handelt, lassen sich hiermit sehr gut Zugriffe auf installierte Programme einschränken.

Sperren von Windows Anwendungen.

Die Richtlinie findest Du unter Benutzerkonfiguration -> Richtlinien -> Administrative Vorlagen -> System.

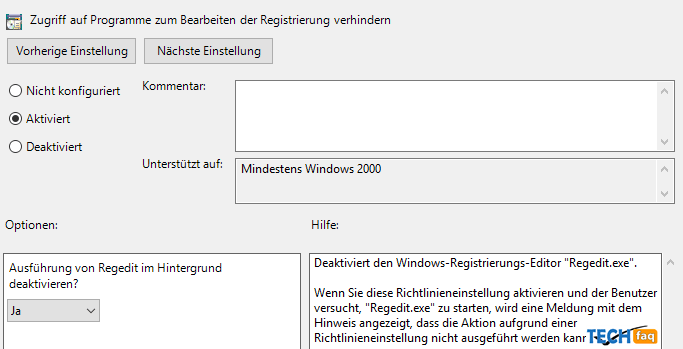

2. Zugriff auf die Registry verhindern

Die Registry ist das Gehirn von Windows. Hier laufen alle Konfigurationen und sonstigen Einstellungen zusammen. Ein normaler Windows Benutzer sollte daher keinen Zugriff auf dieses mächtige Tool haben.

Über die Gruppenrichtlinie „Zugriff auf Programme zum Bearbeiten der Registrierung verhindern“ kann jeglicher Zugang zur Registry gesperrt werden. Auch das direkte Importieren mittels .reg Dateien ist damit nicht mehr möglich.

Diese Richtlinie gehört daher immer aktiviert. Wer Registry-Schlüssel über ein Loginskript importiert, der kann die Option zur Ausführung im Hintergrund aktivieren. Dann funktionieren diese Importe beim Login auch weiterhin.

Eine weitere sinnvolle Einstellung per Gruppenrichtlinie: Zugriff auf die Windows Registry sperren

Die Richtlinie findest Du unter Benutzerkonfiguration -> Richtlinien -> Administrative Vorlagen -> System.

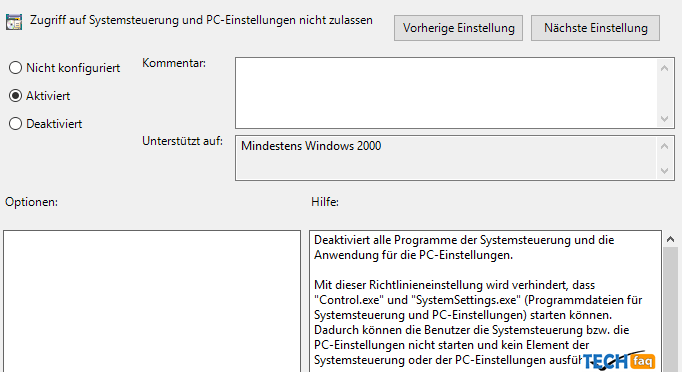

3. Systemsteuerung sperren

In bestimmten Umgebungen muss die Systemsteuerung komplett gesperrt werden. Jeder Admin kennt seine „Spielkinder“, die immer überall herumfummeln müssen. Der Spieltrieb kann mit dieser sinnvollen Gruppenrichtlinie sehr stark eingeschränkt werden.

Die Richtlinie „Zugriff auf Systemsteuerung und PC-Einstellungen nicht zulassen“ tut genau das: Das Öffnen der Systemsteuerung und der Einstellungen in Windows 10 wird komplett untersagt.

Die Richtlinie findest Du unter Benutzerkonfiguration -> Richtlinien -> Administrative Vorlagen -> Systemsteuerung.

Jedoch kann sich der Administrator mit dieser Richtlinie auch sehr viel Arbeit schaffen. Dem Anwender ist es nun nämlich auch nicht mehr möglich, die Einstellungen der Anzeige oder der Drucker zu öffnen. Wer hier nicht ganz so streng reglementieren möchte, kann die folgenden zwei Richtlinien zur Entschärfung nutzen:

- Angegebene Systemsteuerungssymbole ausblenden

- Nur angegebene Systemsteuerungssymbole anzeigen

Ist diese Richtlinie aktiviert, kann der Anwender nicht mehr auf die Systemsteuerung zugreifen.

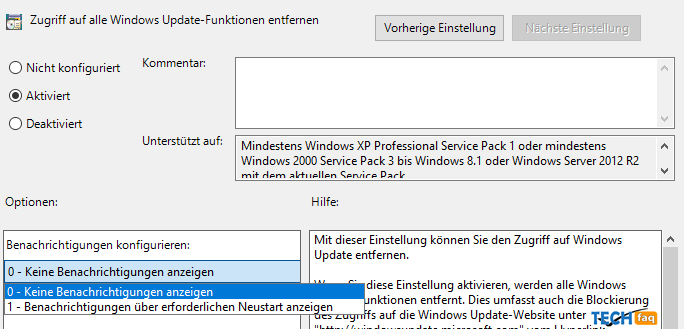

4. Zugriff auf alle Windows Update-Funktionen entfernen

Windows Updates müssen im Unternehmen zentral gesteuert werden. Das ist entweder per WSUS oder über eine Patch-Management Software möglich.

Damit Windows Benutzer nicht in den Einstellungen der Windows Update-Funktion herumspielen können, sollte der Zugriff auf diese komplett gesperrt werden. Das geht wunderbar per Gruppenrichtlinien.

Die zugehörige Richtlinie nennt sich „Zugriff auf alle Windows Update-Funktionen entfernen“ und befindet sich im Pfad Benutzerkonfiguration -> Richtlinien -> Administrative Vorlagen -> Windows-Komponenten -> Windows-Update.

Zugriff auf alle Windows Update-Funktionen entfernen

Neben dem Sperren der Windows Update-Funktion kannst Du an dieser Stelle gleich auch die Benachrichtigungen über einen erforderlichen Neustart ausblenden.

5. Drucker und Netzlaufwerke verbinden

Diese beiden Einstellungen sind etwas umfangreicher. Sie lohnen sich aber umzusetzen. Du wirst Dir in Zukunft eine Menge Zeit sparen. Versprochen.

Mit diesen Gruppenrichtlinien kannst Du Netzwerkdrucker und Netzlaufwerke abhängig vom Benutzer beim Login verbinden. Damit wurden sozusagen die Loginskripte mit den üblichen net use Befehlen abgelöst.

Da die Konfiguration nicht ganz ohne ist, habe ich für diese Richtlinien zwei eigene Artikel geschrieben. Du findest diese hier:

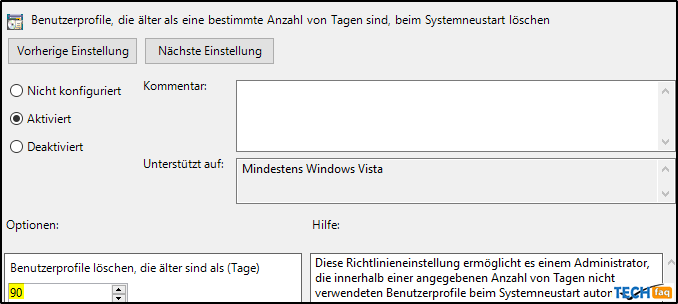

6. Nicht benötigte Benutzerprofile automatisch löschen

Meldet sich ein Domänenbenutzer an einem Computer an, wird auf der Festplatte ein Benutzerprofil erstellt. Je nach Einstellung und Nutzung können diese Benutzerprofile ziemlich viel Speicherplatz verbrauchen.

Mit einer Gruppenrichtlinie können lange nicht verwendete Benutzerprofile automatisch gelöscht werden. Das lohnt sich besonders bei Computern, die sehr häufig von verschiedenen Personen genutzt werden.

Die Gruppenrichtlinie nennt sich „Benutzerprofile, die älter als eine bestimmte Anzahl von Tagen sind, beim Systemstart öffnen“. Zu finden unter Computerkonfiguration -> Richtlinien -> Administrative Vorlagen -> System -> Benutzerprofile.

Eine sehr sinnvolle Gruppenrichtlinie, wenn der Speicherplatz mal knapp werden könnte.

7. Benutzerkontensteuerung aktivieren

Die Benutzerkontensteuerung ist eine der wichtigsten Sicherheitsfunktionen von Windows. Sie verhindert unauthorisierte Änderungen am Betriebssystem.

Leider sieht man immer wieder zu niedrige Sicherheitsstufen oder eine komplett deaktivierte Benutzerkontensteuerung. Damit an dieser Einstellung niemand etwas ändern kann, sollte die Benutzerkontensteuerung immer über die Gruppenrichtlinien gesteuert werden.

Eine sehr gute Anleitung findest Du auf der folgenden Seite:

Ich habe diese Konfiguration bereits mehrfach so umgesetzt und bin damit sehr zufrieden. Den Artikel kann ich daher wärmstens empfehlen.

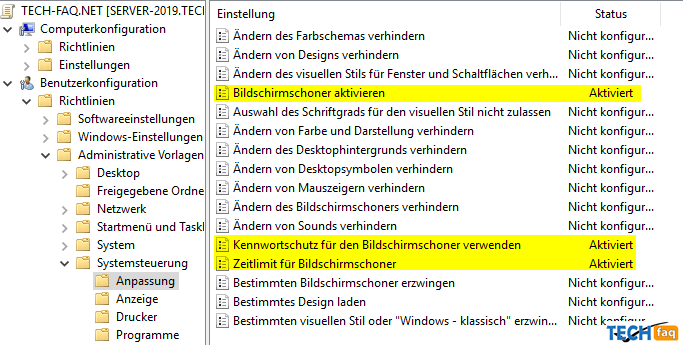

8. Bildschirmschoner automatisch aktivieren

Immer wieder sieht man verlassene und ungesperrte Computer. Der Mitarbeiter verlässt für mehrere Minuten seinen Arbeitsplatz und vergisst seinen Arbeitsplatz zu sichern. Jeder hätte nun die Möglichkeit an diesem Arbeitsplatz auf Daten zuzugreifen.

Aus diesem Grund ist es ratsam, den Bildschirmschoner automatisch nach einer bestimmten Zeit zu aktivieren. Inklusive Kennwortschutz.

Diese drei Richtlinien müssen hierfür aktiviert werden:

- Bildschirmschoner aktivieren

- Kennwortschutz für den Bildschirmschoner verwenden

- Zeitlimit für Bildschirmschoner

Das Zeitlimit muss in Sekunden angegeben werden. Als Standard sind dabei 900 Sekunden (15 Minuten) hinterlegt. Ich empfehle einen Wert von 300 Sekunden (5 Minuten).

Sinnvolle Einstellungen für den Bildschirmschoner per Gruppenrichtlinien.

Alle drei Richtlinien stehen unter Benutzerkonfiguration -> Richtlinien -> Administrative Vorlagen -> Systemsteuerung -> Anpassung.

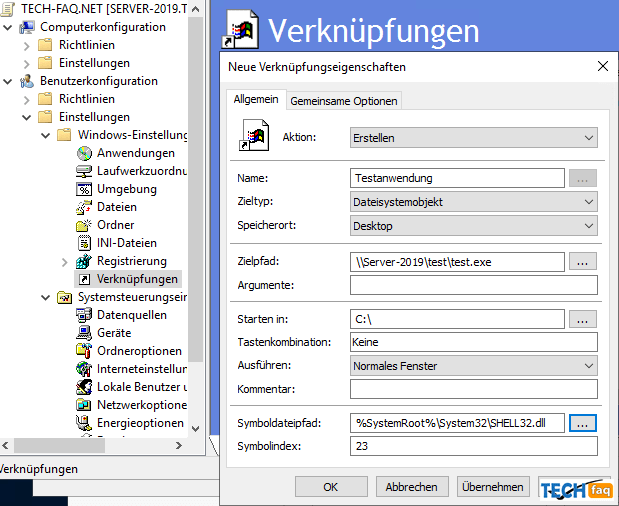

9. Desktopsymbole anlegen

Verknüpfungen zu Serveranwendungen oder Webseiten lassen sich ebenfalls per Gruppenrichtlinien auf die Clientcomputer verteilen.

Die notwendigen Einstellungen können im Pfad Benutzerkonfiguration -> Einstellungen -> Windows-Einstellungen -> Verknüpfungen vorgenommen werden.

Der Vorteil: Die Zielgruppenadressierung auf Elementebene ist hierfür verfügbar. Diese erlaubt eine sehr spezifische Zuweisung auf Benutzer- oder Gruppenebene.

Auf diese Weise kannst Du Desktopverknüpfungen auf die Clients verteilen.

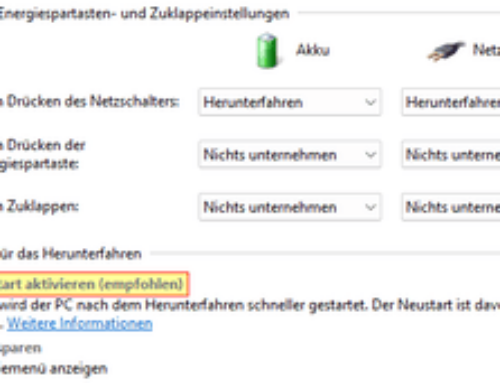

10. Sperrbildschirm deaktivieren

Der Sperrbildschirm wird im Unternehmensumfeld nicht benötigt. Er ist eher nervig – muss man dadurch immer eine Taste drücken, ehe die Kennworteingabe möglich ist.

Glücklicherweise lässt sich der Sperrbildschirm per Gruppenrichtlinie deaktivieren. Eine detaillierte Anleitung habe ich bereits in einem separaten Artikel veröffentlicht. Du findest ihn hier: Sperrbildschirm deaktivieren.

Weitere sinnvolle Gruppenrichtlinien

Die angesprochenen zehn Gruppenrichtlinien sind natürlich nur ein sehr kleiner Ausschnitt der Möglichkeiten. Es gibt darüber hinaus noch viele weitere Anwendungsfälle:

- 8 wichtige ADMX-Vorlagen für IT-Administratoren

- Aktivierung von Bitlocker mit / ohne TPM

- Automatische Änderung der Administratorkennwörter

- Verteilung der Umgebungsvariablen

Dieser Artikel ist wie alle anderen auf dieser Seite kostenlos für Dich und ich hoffe, ich konnte Dir weiterhelfen. Wer möchte, kann diesem Blog eine kleine Aufmerksamkeit in Form einer kleinen Spende (PayPal) oder über die Amazon Wunschliste zukommen lassen.

Hinterlasse einen Kommentar